TEGUCIGALPA, HONDURAS. La comisión de delitos informáticos a través de las redes sociales es algo realmente nuevo en Honduras, pero los expertos en el tema aseguran que es necesario legislar a favor de la protección de los usuarios hondureños.

La clonación de cuentas personales, la suplantación de identidades, trata de personas, secuestros, el espionaje informático, el uso de virus o software malicioso y la clonación de páginas electrónicas (páginas web). Además, la corrupción, la violación de correspondencia o comunicaciones, la extorsión, el daño agravado, entre otros, son algunos de los delitos penales a los que puede estar expuesta una persona usuaria de las redes sociales.

En Honduras, resurge la pregunta si el Congreso Nacional está listo para legislar sobre ese tema. Anteriormente, se han hecho algunos esfuerzos para garantizar seguridad en las redes sociales y algunos sitios web que no son oportunos para las ciudadanos.

Sin embargo, expertos en el tema aseguran que dichas iniciativas no se han conformado como deben ser. Para ponernos en contexto explicaremos qué es un delito cibernético y para entenderlo se puede decir lo siguiente:

- Son aquellos delitos que se comenten empleando los diferentes medios electrónicos e informáticos existentes.

Entre esos se pueden destacar la revelación de secretos o la vulneración de la intimidad de las personas. Por ejemplo cuando se invaden los correos electrónicos o interceptan el envío de documentos. El «phishing» es el fraude cometido a través de internet.

Se trata de un delito relacionado siempre con su “identidad online”. Y, con las credenciales de acceso de los distintos servicios que la víctima utilice en la red. Lo anterior, pueden ser claves de acceso a banca online, loggins y passwords de usuarios de mensajerías instantáneas. Así como también el acceso a sus perfiles en redes sociales o contraseñas de los correos electrónicos del atacado.

Le puede interesar: Alertan sobre virus que daña “routers” de internet conectados en viviendas y negocios

Otros ciberdelitos

A estos hay que unir el pharming (una modalidad de estafa). Un ejemplo común es el de redirigirnos a la página falsa del banco diseñada por los ladrones de forma automática. Es decir, sin que nosotros necesitemos pulsar ningún enlace.

El espionaje industrial, es el delito contra la intimidad de menores, el cyberacoso. Esos son algunos delitos que de forma más frecuente se cometen a través de un medio tan amplio como Internet.

Sin embargo, la persecución de esos ilícitos es mucho más compleja. La “red”, como popularmente se conoce a Internet, dificulta en gran medida descubrir a quiénes cometen este tipo de delitos. A eso hay que unir el hecho de que muchas víctimas sienten que se enfrentan a seres “invisibles”. Así como también difíciles de rastrear, por lo que frente a cuyos ataques sólo queda resignarse.

La proliferación de cuentas falsas en redes sociales u otras acreditadas a sitios especializados de prensa utilizan espacios para atacar. También para denigrar y difundir informaciones falsas, especialmente contra personajes e instituciones políticas, así como figuras públicas. Y, otras que gozan de simpatía popular.

Honduras busca legislar en ciberseguridad

Cabe indicar que en 2015 en el Congreso Nacional hondureño se introdujo una iniciativa de ley encaminada a garantizar ciberseguridad.

Entre los campos que castigaría la reforma legislativa incluía el acceso no autorizado a sistemas informáticos, años informáticos o atentados contra la integridad de datos y transgresiones contra la integridad o disponibilidad de los sistemas informáticos. Además abuso de dispositivos electrónicos para operaciones ilícitas, suplantación de identidad digital y pornografía de venganza. También hostigamiento sexual por medios electrónicos y pornografía infantil.

Asimismo, el proyecto regularía el fraude de telecomunicaciones y de sistemas informáticos, que tiene que ver con griseo de llamadas. Igualmente con la piratería informática, reventa no autorizada y clonación de números telefónicos móviles. Asimismo, el hurto o robo cometido sobre redes de telecomunicación o eléctrica.

Opinión de expertos

De acuerdo a los expertos, claro que sí se pueden clonar página de redes sociales.

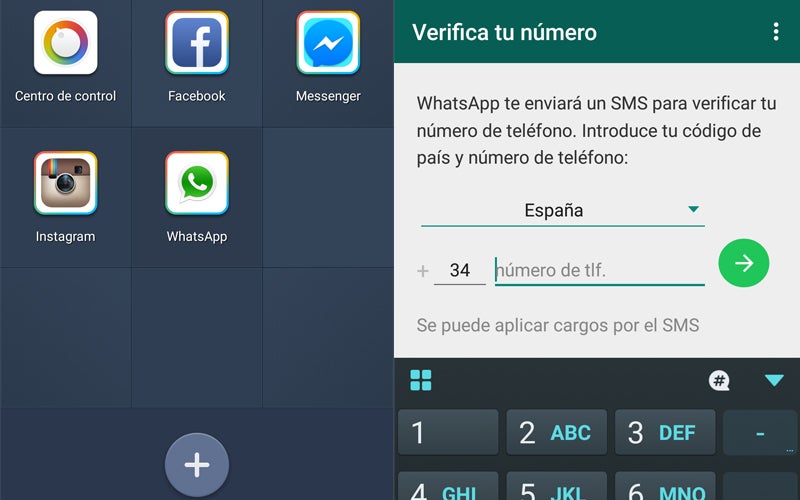

Carlos Castañeda, experto en temas informáticos, explicó que la clonación de cuentas personales no necesariamente solo se da Facebook. Sino que también se puede encontrar información incluso de sitios web completos que se asimilan a los originales. Dichos sitios presentan ciertas variables como el nombre de la dirección o en algún detalle dentro de la misma página.

Eso es lo que puede determinar que no son las originales o no son las reales.

A efecto de eso, Castañeda estableció que la legislación hondureña se ha hecho un par de esfuerzo últimamente para legislar sobre estos aspectos. No obstante, no hay nada que implique una sanción a los ciberdelincuentes.

En ese sentido, indicó que en la legislación penal hondureña hay otras figuras. Por ejemplo, la usurpación de identidad. Honduras no cuenta con una fuente especifica que detalle las estadísticas de clonación de páginas.

Dicha prácticas, en el territorio nacional surgieron hace más o menos 5 o 6 años atrás.

De ese modo, el experto definió la clonación de páginas como usar imágenes y información sin protección para crear cuentas de redes sociales con nombres y datos de usuarios ya existentes.

Con dichas cuentas, los programadores mandan solicitudes de amistad a los mismos contactos de la víctima. Y, es ahí cuando empiezan a sumarse a confundir a las personas.

Cómo identificar páginas falsas o cuentas clonadas

Los usuarios de redes sociales pueden hacer lo siguiente para identificar si una página es falsa o está clonada; lo principal, según Castañeda, es el tipo de publicaciones que está publicando esa página o sitio web.

“Si esta va a causar daño generalmente lo que está haciendo puede ser publicaciones subidas de tonos. Atacar algunas personas, difamaciones más flagrante y salen cosas que tú no están acostumbrados a ver en tus perfiles. Esta es como la principal indicación en redes sociales”, puntualizó Castañeda.

En el caso de sitios web, puede haber más detalles particularmente los que son de noticias. Por ejemplo si tienen o no la autoría de las notas, la fecha de publicación.

“Los titulares cuando son muy amarillistas. Fijarse en la URL si está correctamente escrito. Por ejemplo diariotiempo.com y puedo poner diarioiempo.com cambio una letra pero si tú le prestas atención pasa desapercibido. Estas serían las pautas más comunes para saber que es falso”, especificó.

¿Este tipo de prácticas se podrían considerar como delitos?

Castañedas dijo que esa es una pregunta difícil. Es un delito sí está legislado pero si no está legislado dependerá de la finalidad que se le dé a esa práctica.

Por ejemplo, si se usa para clonar una tarjeta de crédito y suplantar la identidad para ese fin, ahí se tiene una práctica delictiva. Él explicó que hay usurpación de identidad, estafa y eso sí está legislado.

Sin embargo, si abro una página que imita a otras personas y no cometo ninguno de los anteriores delitos. No sería considerado como tal.

Efectos podría dejar este tipo de práctica en los usuarios cibernéticos

Castañedas indicó que si se suplanta la identidad pueden surgir daños a la honra, y a la reputación personal. Lo anterior, va a depender del tipo de publicación que se hace.

También puede ser práctica como de bulling en niños en edad escolar. Ya que pueden provocar daños psicológicos y emocionales. Cuando ya se combinan con prácticas delictivas puedes sufrir pérdidas económicas, pérdidas laborales.

Un ejemplo de eso se da en Perú. En dicho país ocurrió que un ciudadano lo hicieron pasar como que era un nazi y esta persona no podría encontrar trabajo. Eso, porque cuando revisaban sus redes sociales para contratarlo encontraban toda la información con sus fotografías y publicaciones racistas. En esa situación, serían las consecuencias más plausibles.

Recomendaciones para los usuarios

El experto recomendó no compartir información personal, ni tampoco sus claves. También tener cuidado en el tipo de publicación que utilizan porque pueden rastrear y pueden obtener información personal.

Crear protecciones de seguridad más robustas en el caso que no sea una suplantación si no un robo. Cuando haya páginas que están difamando al usuario lo que se puede hacer es denunciar la situación. Se debe realizar ante los dueños de las redes sociales.

¿Sitios web ofrecen privacidad a los datos personales de los usuarios?

Sí existen. Hay protocolos de seguridad de internet que son pagados para que sea más difícil ser suplantado.

Para un sitio web se puede comprar un protocolo SSCL que al adquirirlo te dan cierto estándar de seguridad. Eso hace que el sitio web tenga más restricciones a la hora de ser suplantado.

En el caso de redes sociales, en el caso de suplantación de identidades básicamente solo es la denuncia al dueño de la red social. Eso cuando se encuentran ese tipo de delitos. “Los famosos cuando les suplantan la identidad solo pueden denunciar a la misma red social o renunciar a ellas”, remarcó.

En los sitio web es más complejo porqué hay leyes que protegen en ciertos países. Ahí se puede denunciar a las autoridades competentes y reportarlo a los mismo proveedores de internet. Ya sea donde se tengan alojados los dominios o los hosting de los servidores.

“Hay proveedores de servicio de internet que son más seguros que otros pero obviamente ese tiene un costo más elevado. Cada proveedor de internet se contrata aun hosting para alojar y se pueden ver las características que te ofrecen. Hay especificaciones técnicas que deben ser comparadas para ver quien ofrece un servicio más integral que otros. Hay proveedores genéricos, conocidos, y que no ofrecen ninguna severidad. Se deben buscar los proveedores de internet más conocidos, con más usuarios, porque esos dan confianza. En algunos sitios web hay especificaciones de seguridad. Por lo que es de observar las características para así tener más confianza”, aseveró.

Luis Redondo: “Es importante que en Honduras se legisle sobre ciberseguridad pero no como lo han querido hacer”

El diputado y experto en temas informáticos, Luis Redondo, da sus consideraciones sobre ciberseguridad en el país.

En primer lugar, Redondo explicó que en el 2015 no se aprobó ninguna ley sobre ciberseguridad. Sino que lo que existió fue una iniciativa de un diputado del Partido Nacional de Santa Bárbara. La cual iba dirigida regular la apología de odio a través de medios de comunicación o redes sociales.

Sin embargo, la ley no se aprobó. Eso, porque se evidenció que había sido una copia al carbón de la República de Ecuador.

A efecto de eso, lo que se hizo fue que nombrar una comisión con Salvador Valeriano a la cabeza para que se conformara un dictamen donde se hablara de una ley de ciberseguridad. No obstante, a eso lo llamaron ley para los delitos de odio y no ciberseguridad.

A criterio del parlamentario, esa primera propuesta violentaba derechos fundamentales.

“Si es necesario legislar en Ciberseguridad pero no de la manera en la que ellos lo quieren hacer. Eso porque era un control como el que pretendían hacer con los medios de comunicación con el 335-B”, cuestionó.

Ciberseguridad movimiento que se da en países de América

Redondo manifestó que la Ley de Ciberseguridad es un movimiento que viene en toda América; que de hecho la Organización de Estados Americano (OEA) promociona.

De ese modo, ya se han hecho algunas reuniones en México en donde se realizó el Capital City. A dicho evento se invitaron legisladores de varios países donde la presentó ley de FinThech.

Redondo indicó que esa es una ley que va bajo el marco de Ciberseguridad. Dicha normativa regula a las compañías que hacen banca por celular o que hacen el uso de criptomonedas.

El experto estableció que obviamente la disposición tuvo su rechazo a pesar de que falta su reglamentación. La ley tuvo oposición porque en ese momento los bancos estaban interesados en hacer regular que iniciativas como la de UBER no crecieran.

Redondo detalló que en Honduras una ley de ciberseguridad sería importante para regular los fraudes electorales. Así como también para controlar los abusos de algunas instituciones privadas.

En ese sentido, insistió que se debe saber qué cosas controlar con la ciberseguridad. Eso, porque es un tema totalmente delicado.

“Vamos asegurar que el proyecto introducido no sea como sea querido implementar. Porque es para control de la sociedad. Sino que sea para la protección de la sociedad”, aseveró.

El legislador enfatizó que Honduras debe discutir iniciativas como la ley anti sexting. Sexting hace referencia a sexo y texto y se ha implementado en varios países.

“Un ejemplo de esa iniciativa es si un novio y una novia comienzan a tener una conversación privada entre ellos. Luego se pelean, y viene uno de ellos y comparte las conversaciones que tenían con el otro para desprestigiarlo. Eso es lo que tiene que ser penalizado. O, la divulgación de fotos íntimas en ciertos lugares eso debe ser penalizado”, expuso Redondo.

El usuario debe denunciar ante la red social

El experto dijo que en caso de redes sociales se han creado mecanismos para que la persona confirme su identidad. Por lo que el usuario mismo pueda denunciar cuando hay cuenta que es falsas.

Sin embargo, ninguna ley técnicamente puede controlar eso. Debido a que quien controla eso son las compañías que hacen o crean los mecanismos para garantizar la seguridad.

En ese sentido, dijo que la Ley de Información Pública o la Ley de Protección de Datos Personales que sí se está discutiendo en el Congreso Nacional si ayudan.

Eso, por las ventajas que presentan esas leyes cuando instituciones privadas cometen abusos contra los ciudadanos.

Otro caso es que la Corte Suprema de Justicia a veces cita a las personas a audiencias utilizando sus fotos. Por lo que esa situación eso no procede porque es una violación contra los derechos de las personas. Sean criminales o no.

“Ese tipo de cosas son las que son las que existe ya el marco jurídico en el país. Sin embargo, no se aplican y no se respetan. Se quieren utilizar esas coyunturas para venir y controlar que nadie menciones a los corruptos. Ese tipo de controles son los que quieren poner mucho acá en el país para que no haya vindicta pública.

Por otro lado, Redondo, reveló que en México ya existen herramientas que permiten identificar si algunas noticias son falsas. Dichas herramientas son las que deben de aplicarse en el país para garantizar una verdadera ciberseguridad.